محققان امنیتی درباره سرقت اطلاعات کامپیوترها با حمله Rowhammer از طریق شبکه هشدار دادند.

۰

خطر در کمین رایانهها

حمله Rowhammer از راه شبکه

منبع : تابناک

محققان امنیتی درباره سرقت اطلاعات کامپیوترها با حمله Rowhammer از طریق شبکه هشدار دادند.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، به تازگی روشی شناسایی شدهاست که به rowhammer معروف است و میتواند به مهاجم این اجازه را بدهد که حمله Rowhammer را در سیستم های مورد هدف راهاندازی کند که این کار تنها از طریق ارسال بستههایی با ساختار خاص به کارت شبکههای آسیبپذیر موجود در شبکه محلی انجام میشود.

حمله Rowhammer که از سال ۲۰۱۲ شناسایی شدهاست، یک مشکل شدید در چیپهای حافظه دسترسی تصادفی دینامیک نسل جدید است که در آن دسترسی مکرر به یک خط از حافظه میتواند باعث ایجاد حمله bit flipping در ردیف مجاور شود که به هر کس اجازه میدهد محتوای حافظه کامپیوتر را دستکاری کنند.

از آن زمان تاکنون این مسئله به روشهای متعددی مورد استفاده قرار گرفتهاست تا مهاجمان بتوانند در رایانهها و سرورهای آسیبپذیر به اجرای کد از راه دور دست یابند.

همین هفته گذشتهبود که محققان امنیتی نوعی از تکنیک حمله Rowhammer را با نام GLitch توضیح دادند که از پردازندههای گرافیکی جاسازی شده (GPU) برای انجام حملات Rowhammer در دستگاههای اندرویدی استفاده میکند.

به هر حال، تمامی تکنیکهای شناختهشده حمله Rowhammer به افزایش امتیاز در یک دستگاه هدف نیاز دارند که این به این معناست که مهاجمان باید از طریق فریب دادن قربانیان برای ورود به یک وبسایت مخرب و یا از طریق فریب آنها برای نصب یک اپلیکیشن مخرب، کد را در دستگاههای هدف اجرا میکردند.

اما متاسفانه، در حال حاضر این محدودیت حداقل در بعضی از دستگاهها از بین رفته است. محققان Vrije Universiteit آمستردام و دانشگاه Cyprus در حال حاضر دریافتهاند که ارسال بستههای مخرب بر روی شبکههای محلی میتواند باعث ایجاد حمله Rowhammer در سیستمهایی شود که از کارتهای شبکه اترنت مجهز به دستیابی مستقیم به حافظه از راه دور استفاده میکنند که این کارتها معمولا در ابرها و مراکز داده به کار میروند.

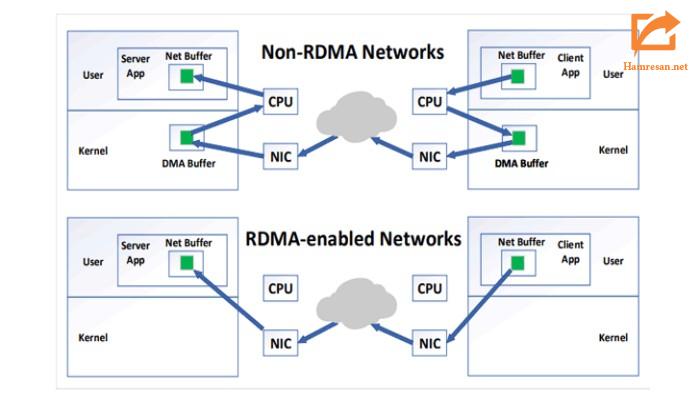

از آنجایی که کارت شبکههای مجهز به RDMA به کامپیوترهای موجود در یک شبکه این اجازه را میدهد که دادهها را با امتیاز خواندن و نوشتن در حافظه اصلی جابهجا کنند، سوءاستفاده از این مسئله برای دسترسی به حافظه هاست میتواند حمله bit flips را به وجود بیاورد.

محققان در مقالهای در روز پنجشنبه اعلام کردند: «ما از تکنولوژی رایج RDMA در ابرها و مراکز داده برای خواندن از بافرهای DMA راه دور استفاده میکنیم تا آلودگیهای Rowhammer را از بافرهای ناامن خارج کنیم. این آلودگیها به ما اجازه میدهد تا یک سرور Memcached راه دور بدون استفاده از هیچگونه اشکال نرمافزاری دستکاری کنیم.»

از آنجایی که راهاندازی یک bit flip به صدها هزار دسترسی حافظهای به موقعیتهای خاص در طی چندین ثانیه نیاز دارد، یک حمله موفقیتآمیز Throwhammer به یک شبکه با سرعت بسیار بالا و حداقل با سرعت ۱۰Gbps نیاز خواهد داشت.

محققان در محیط آزمایشگاهی خود پس از ۵۶۰هزار بار دسترسی به حافظه در ۶۴ میلیثانیه با ارسال بستهها از طریق شبکه محلی به کارت شبکه مجهز به RDMA ، به bit flips بر روی سرور مورد هدف دست یافتند.

از آنجایی که Rowhammer از نقطه ضعفهای سختافزاری کامپیوترها سوءاستفاده میکنند، هیچ پچ نرمافزاری نمیتواند بهطور کامل مشکل موجود را برطرف سازد. محققان معتقدند که تهدید Rowhammer نه فقط واقعی است، بلکه این پتانسیل را دارد که باعث آسیبهای جدی و واقعی شود.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، به تازگی روشی شناسایی شدهاست که به rowhammer معروف است و میتواند به مهاجم این اجازه را بدهد که حمله Rowhammer را در سیستم های مورد هدف راهاندازی کند که این کار تنها از طریق ارسال بستههایی با ساختار خاص به کارت شبکههای آسیبپذیر موجود در شبکه محلی انجام میشود.

حمله Rowhammer که از سال ۲۰۱۲ شناسایی شدهاست، یک مشکل شدید در چیپهای حافظه دسترسی تصادفی دینامیک نسل جدید است که در آن دسترسی مکرر به یک خط از حافظه میتواند باعث ایجاد حمله bit flipping در ردیف مجاور شود که به هر کس اجازه میدهد محتوای حافظه کامپیوتر را دستکاری کنند.

از آن زمان تاکنون این مسئله به روشهای متعددی مورد استفاده قرار گرفتهاست تا مهاجمان بتوانند در رایانهها و سرورهای آسیبپذیر به اجرای کد از راه دور دست یابند.

همین هفته گذشتهبود که محققان امنیتی نوعی از تکنیک حمله Rowhammer را با نام GLitch توضیح دادند که از پردازندههای گرافیکی جاسازی شده (GPU) برای انجام حملات Rowhammer در دستگاههای اندرویدی استفاده میکند.

به هر حال، تمامی تکنیکهای شناختهشده حمله Rowhammer به افزایش امتیاز در یک دستگاه هدف نیاز دارند که این به این معناست که مهاجمان باید از طریق فریب دادن قربانیان برای ورود به یک وبسایت مخرب و یا از طریق فریب آنها برای نصب یک اپلیکیشن مخرب، کد را در دستگاههای هدف اجرا میکردند.

اما متاسفانه، در حال حاضر این محدودیت حداقل در بعضی از دستگاهها از بین رفته است. محققان Vrije Universiteit آمستردام و دانشگاه Cyprus در حال حاضر دریافتهاند که ارسال بستههای مخرب بر روی شبکههای محلی میتواند باعث ایجاد حمله Rowhammer در سیستمهایی شود که از کارتهای شبکه اترنت مجهز به دستیابی مستقیم به حافظه از راه دور استفاده میکنند که این کارتها معمولا در ابرها و مراکز داده به کار میروند.

از آنجایی که کارت شبکههای مجهز به RDMA به کامپیوترهای موجود در یک شبکه این اجازه را میدهد که دادهها را با امتیاز خواندن و نوشتن در حافظه اصلی جابهجا کنند، سوءاستفاده از این مسئله برای دسترسی به حافظه هاست میتواند حمله bit flips را به وجود بیاورد.

محققان در مقالهای در روز پنجشنبه اعلام کردند: «ما از تکنولوژی رایج RDMA در ابرها و مراکز داده برای خواندن از بافرهای DMA راه دور استفاده میکنیم تا آلودگیهای Rowhammer را از بافرهای ناامن خارج کنیم. این آلودگیها به ما اجازه میدهد تا یک سرور Memcached راه دور بدون استفاده از هیچگونه اشکال نرمافزاری دستکاری کنیم.»

از آنجایی که راهاندازی یک bit flip به صدها هزار دسترسی حافظهای به موقعیتهای خاص در طی چندین ثانیه نیاز دارد، یک حمله موفقیتآمیز Throwhammer به یک شبکه با سرعت بسیار بالا و حداقل با سرعت ۱۰Gbps نیاز خواهد داشت.

محققان در محیط آزمایشگاهی خود پس از ۵۶۰هزار بار دسترسی به حافظه در ۶۴ میلیثانیه با ارسال بستهها از طریق شبکه محلی به کارت شبکه مجهز به RDMA ، به bit flips بر روی سرور مورد هدف دست یافتند.

از آنجایی که Rowhammer از نقطه ضعفهای سختافزاری کامپیوترها سوءاستفاده میکنند، هیچ پچ نرمافزاری نمیتواند بهطور کامل مشکل موجود را برطرف سازد. محققان معتقدند که تهدید Rowhammer نه فقط واقعی است، بلکه این پتانسیل را دارد که باعث آسیبهای جدی و واقعی شود.

کد مطلب : 14059

https://aftana.ir/vdci3uaz.t1a5w2bcct.htmlaftana.ir/vdci3uaz.t1a5w2bcct.html