به گفته مرکز ماهر، خبرهای دریافتی و رصد و پایش انجام گرفته، خبر از انتشار احتمالی بدافزار VPNFilter در ساعات و روزهای آینده در کشور میدهد.

۰

توضیحات تکمیلی مرکز ماهر درباره گسترش VPNFilter

بدافزار VPNFilter به آسانی پاک نمیشود

منبع : مرکز ماهر

به گفته مرکز ماهر، خبرهای دریافتی و رصد و پایش انجام گرفته، خبر از انتشار احتمالی بدافزار VPNFilter در ساعات و روزهای آینده در کشور میدهد.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، بنابر بررسیهای مرکز ماهر، گزارشهای موجود حاکی از آن است که این بدافزار تاکنون بیش از ۵۰۰ هزار قربانی در جهان داشتهاست و این عدد نیز افزایش خواهد داشت. قربانیان این بدافزار به یک نقطه جغرافیایی خاص تعلق ندارند و این بدافزار در تمامی مناطق فعال است.

تجهیزات و دستگاههای برندهای مختلف شامل Linksys ،Mikrotik ،NETGEAR و Link-TP و همچنین تجهیزات ذخیرهسازی QNAP در صورت عدم بهروزرسانی مستعد آلودهشدن به این بدافزار هستند. با توجه به کاربرد فراوان برندهای فوق در کشور، هشدار حاضر ارائهدهندگان سرویسها، مدیران شبکهها و کاربران را مخاطب قرار میدهد که نسبت به جلوگیری از آلودگی و ایمنسازی، اقدامات لازم را که در ادامه به آنها اشاره شدهاست در دستور کار قراردهند. نوع دستگاههای آلوده به این بدافزار بیشتر از نوع دستگاههای غیر Backbone هستند و قربانیان اصلی این بدافزار، کاربران و شرکتهای ISP کوچک و متوسط هستند.

بر اساس بررسیهای انجام شده توسط آزمایشگاهها و محققان امنیتی، قربانیان این بدافزار به یک نقطه جغرافیایی خاص تعلق ندارند و این بدافزار در تمامی مناطق فعال بودهاست. دستگاههای قربانیان پس از آلودگی شروع به پویش بر روی درگاههای ۲۰۰۰, ۸۰, ۲۳ و ۸۰۸۰ پروتکل TCP میکنند و از این طریق قابل شناسایی است (دستگاههایی که مداوم این چهار پورت را پایش میکنند مشکوک به آلودگی هستند).

به دلیل ماهیت دستگاههای آلودهشده و نیز نوع آلودگی چندمرحلهای که امکان پاک کردن آن را دشوار میکند، مقابله با آلودگی مقداری برای کاربران معمولی دشوار است. مشکل از آنجا آغاز میشود که بیشتر این دستگاهها بدون هیچ دیوار آتش یا ابزار امنیتی به اینترنت متصل هستند. دستگاههای آلوده شده دارای قابلیتهای ضدبدافزار داخلی نیز نیستند. بر همین اساس باید به دنبال روشی برای جلوگیری از انتشار این آلودگی بود. گروه پژوهشی Talos حدود ۱۰۰ امضای سیستم تشخیص نفوذ اسنورت را به صورت عمومی منتشر کردهاست که میتواند برای جلوگیری از انتشار این آلودگی به دستگاههای شناختهشده مورد استفاده قرار گیرد.

مرکز ماهر پیشنهاد میکند:

• در صورت آلودگی، بازگردانی تنظیمات به حالت پیشفرض کارخانه منجر به حذف کدهای غیرمقیم میشود.

• میانافزار و لیست تجهیزاتی که در ادامه گزارش قید شدهاند حتما بهروز رسانی شوند.

• شرکتهای ارائهدهنده سرویسهای اینترنتی نیز با رصد و پایش ترافیک عبوری از وجود آلودگی مشتریان خود، آگاه و اقدامات بیان شده را اطلاعرسانی کنند.

• مسدودسازی ارتباطات با دامنهها و آدرسهای آیپی که در تحلیلهای امینتی و گزارشها به آنها اشاره شدهاست و در ادامه این گزارش خواهید خواند.

• با توجه به مقیم بودن مرحله ۱ بدافزار و احتمال انجام اعمال خرابکارانه مانند پاک کردن میانافزار، عدم اقدام بهموقع و سهلانگاری در این زمینه ممکن است باعث عدم پایداری شبکه قربانی شود.

VPNFilter یک بدافزار بسیار خطرناک و دارای قدرت زیاد در بهکارگیری منابع قربانی است که بهشدت در حال رشد است. این بدافزار ساختاری پیمانهای دارد که به آن امکان افزودن قابلیتهای جدید و سوءاستفاده از ابزارهای کاربران را فراهم میکند. با توجه به استفاده بسیار زیاد از دستگاههای مورد حمله و دستگاههای IOT بیتوجهی به این تهدید ممکن است منجر به اختلال فلجکننده در بخشهایی از سرویسها و خدمات شود. در بدترین حالت این بدافزار قادر به از کارانداختن دستگاههای متصل به اینترنت کشور و هزینه بسیار زیاد جهت تجهیز مجدد این دستگاهها شود. توجه به این نکته مهم است که این بدافزار بهراحتی قابل پاک کردن از دستگاههای آلوده نیست.

برای بررسی و دریافت اطلاعات بیشتر این لینک را بخوانید.

برای بررسی و دریافت اطلاعات بیشتر این لینک را بخوانید.

به گزارش افتانا (پایگاه خبری امنیت فناوری اطلاعات)، بنابر بررسیهای مرکز ماهر، گزارشهای موجود حاکی از آن است که این بدافزار تاکنون بیش از ۵۰۰ هزار قربانی در جهان داشتهاست و این عدد نیز افزایش خواهد داشت. قربانیان این بدافزار به یک نقطه جغرافیایی خاص تعلق ندارند و این بدافزار در تمامی مناطق فعال است.

تجهیزات و دستگاههای برندهای مختلف شامل Linksys ،Mikrotik ،NETGEAR و Link-TP و همچنین تجهیزات ذخیرهسازی QNAP در صورت عدم بهروزرسانی مستعد آلودهشدن به این بدافزار هستند. با توجه به کاربرد فراوان برندهای فوق در کشور، هشدار حاضر ارائهدهندگان سرویسها، مدیران شبکهها و کاربران را مخاطب قرار میدهد که نسبت به جلوگیری از آلودگی و ایمنسازی، اقدامات لازم را که در ادامه به آنها اشاره شدهاست در دستور کار قراردهند. نوع دستگاههای آلوده به این بدافزار بیشتر از نوع دستگاههای غیر Backbone هستند و قربانیان اصلی این بدافزار، کاربران و شرکتهای ISP کوچک و متوسط هستند.

بر اساس بررسیهای انجام شده توسط آزمایشگاهها و محققان امنیتی، قربانیان این بدافزار به یک نقطه جغرافیایی خاص تعلق ندارند و این بدافزار در تمامی مناطق فعال بودهاست. دستگاههای قربانیان پس از آلودگی شروع به پویش بر روی درگاههای ۲۰۰۰, ۸۰, ۲۳ و ۸۰۸۰ پروتکل TCP میکنند و از این طریق قابل شناسایی است (دستگاههایی که مداوم این چهار پورت را پایش میکنند مشکوک به آلودگی هستند).

به دلیل ماهیت دستگاههای آلودهشده و نیز نوع آلودگی چندمرحلهای که امکان پاک کردن آن را دشوار میکند، مقابله با آلودگی مقداری برای کاربران معمولی دشوار است. مشکل از آنجا آغاز میشود که بیشتر این دستگاهها بدون هیچ دیوار آتش یا ابزار امنیتی به اینترنت متصل هستند. دستگاههای آلوده شده دارای قابلیتهای ضدبدافزار داخلی نیز نیستند. بر همین اساس باید به دنبال روشی برای جلوگیری از انتشار این آلودگی بود. گروه پژوهشی Talos حدود ۱۰۰ امضای سیستم تشخیص نفوذ اسنورت را به صورت عمومی منتشر کردهاست که میتواند برای جلوگیری از انتشار این آلودگی به دستگاههای شناختهشده مورد استفاده قرار گیرد.

مرکز ماهر پیشنهاد میکند:

• در صورت آلودگی، بازگردانی تنظیمات به حالت پیشفرض کارخانه منجر به حذف کدهای غیرمقیم میشود.

• میانافزار و لیست تجهیزاتی که در ادامه گزارش قید شدهاند حتما بهروز رسانی شوند.

• شرکتهای ارائهدهنده سرویسهای اینترنتی نیز با رصد و پایش ترافیک عبوری از وجود آلودگی مشتریان خود، آگاه و اقدامات بیان شده را اطلاعرسانی کنند.

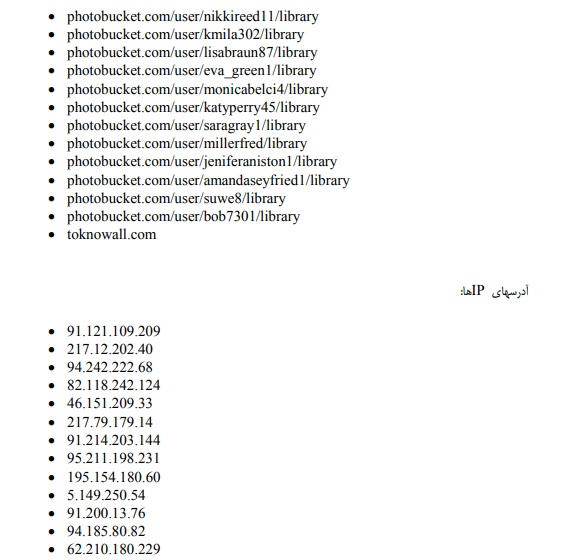

• مسدودسازی ارتباطات با دامنهها و آدرسهای آیپی که در تحلیلهای امینتی و گزارشها به آنها اشاره شدهاست و در ادامه این گزارش خواهید خواند.

• با توجه به مقیم بودن مرحله ۱ بدافزار و احتمال انجام اعمال خرابکارانه مانند پاک کردن میانافزار، عدم اقدام بهموقع و سهلانگاری در این زمینه ممکن است باعث عدم پایداری شبکه قربانی شود.

VPNFilter یک بدافزار بسیار خطرناک و دارای قدرت زیاد در بهکارگیری منابع قربانی است که بهشدت در حال رشد است. این بدافزار ساختاری پیمانهای دارد که به آن امکان افزودن قابلیتهای جدید و سوءاستفاده از ابزارهای کاربران را فراهم میکند. با توجه به استفاده بسیار زیاد از دستگاههای مورد حمله و دستگاههای IOT بیتوجهی به این تهدید ممکن است منجر به اختلال فلجکننده در بخشهایی از سرویسها و خدمات شود. در بدترین حالت این بدافزار قادر به از کارانداختن دستگاههای متصل به اینترنت کشور و هزینه بسیار زیاد جهت تجهیز مجدد این دستگاهها شود. توجه به این نکته مهم است که این بدافزار بهراحتی قابل پاک کردن از دستگاههای آلوده نیست.

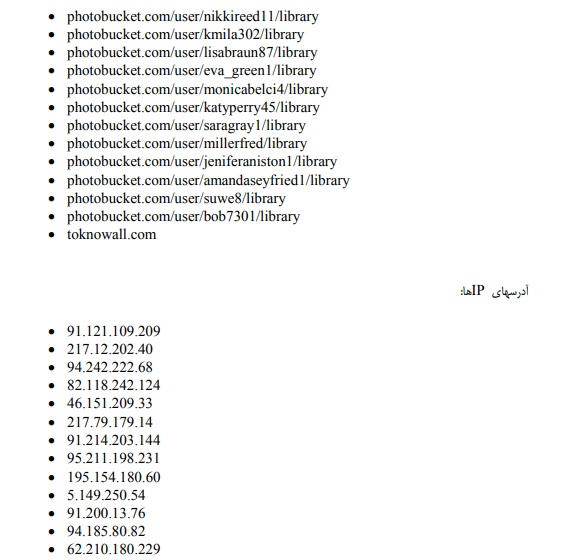

دامنههای مرتبط به مخزن عکس

کد مطلب : 14109

https://aftana.ir/vdceoz8z.jh8e7i9bbj.htmlaftana.ir/vdceoz8z.jh8e7i9bbj.html